Die technische Infrastruktur, die einer Webseite zugrunde liegt, lässt zahlreiche Rückschlüsse für Datenschutz und Datensicherheit sowie Abhängigkeiten von Dritten zu. Wird beispielsweise eine Webseite auf einem Server in den USA gehostet, landen alle Daten von Besuchern der Webseite dort. Mit dem Domain-Tool kann eine Webseite in Sekunden geprüft und die digitale Souveränität beurteilt werden.

Datenschutz beginnt nicht erst beim Cookie-Banner. Er beginnt dort, wo Daten tatsächlich fließen – und das ist oft tief in der technischen Infrastruktur einer Webseite verborgen. Wer hostet den Server? Wer liefert die DNS-Auflösung? Welcher Anbieter empfängt E-Mails? Und welche externen Dienste sind in die Seite eingebunden?

Unser kostenfreier Hoster-Erkenner beantwortet all diese Fragen automatisch – und liefert damit die technische Grundlage für eine fundierte Datenschutz-Folgenabschätzung.

Was passiert, wenn jemand eine Webseite aufruft?

Viele Webseitenbetreiber denken: „Ich habe einen Hoster, der hostet meine Seite – fertig." Die Realität ist komplexer:

Besucher

│

▼

[CDN / Proxy] ← z. B. Cloudflare (USA)

│ → empfängt IP-Adresse, Zeitstempel, Browser-Info

▼

[Web Hoster] ← z. B. Hetzner (Deutschland)

│ → speichert Zugriffslogs

▼

[Cloud-Infrastruktur] ← z. B. AWS dahinter

│ → verarbeitet Daten auf US-Servern

▼

[Externe Dienste] ← z. B. Google Fonts, Analytics, Social Plugins

→ empfangen Besucherdaten ohne Einwilligung?

An jedem dieser Punkte fließen personenbezogene Daten. An jedem dieser Punkte stellen sich datenschutzrechtliche Fragen.

Mit dem Domain-Tool von Dr. DSGVO kann der Datenfluss beim Aufruf einer Webseite schnell ermittelt werden.

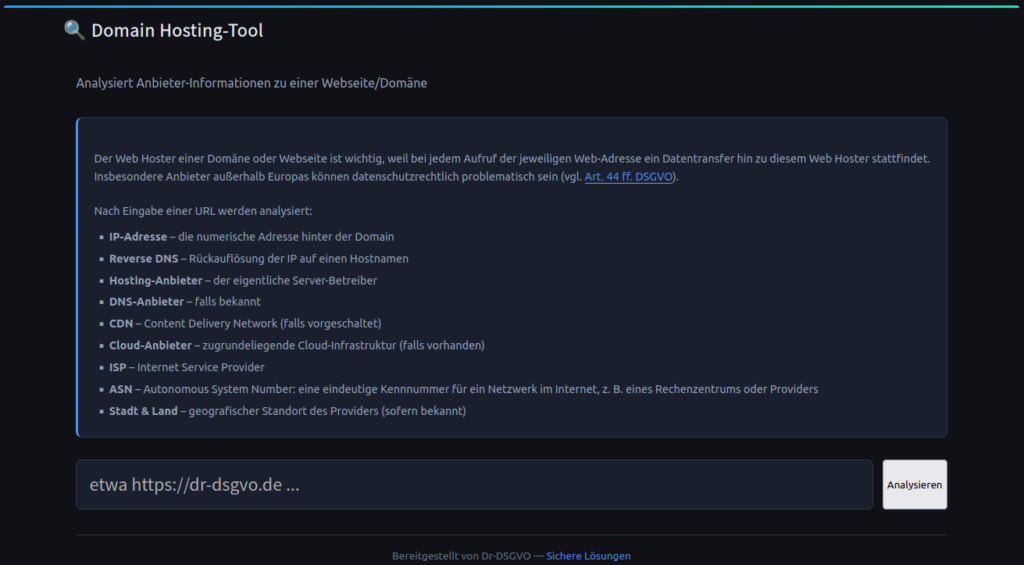

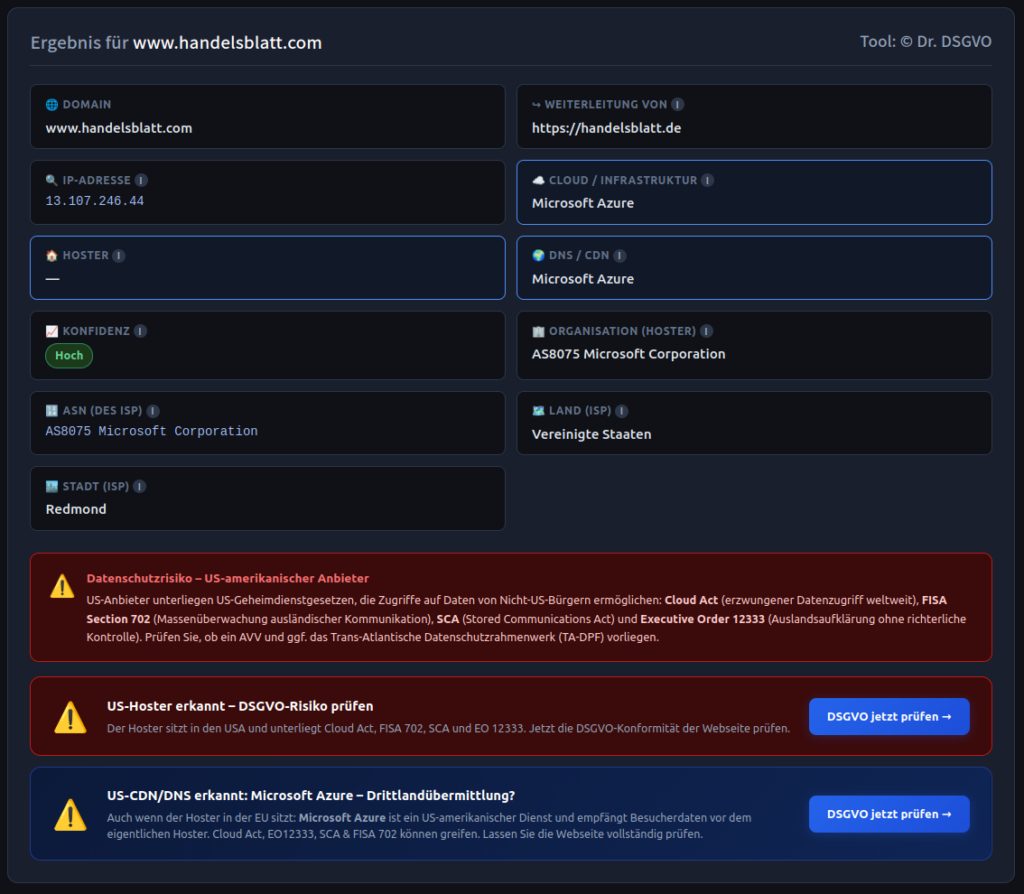

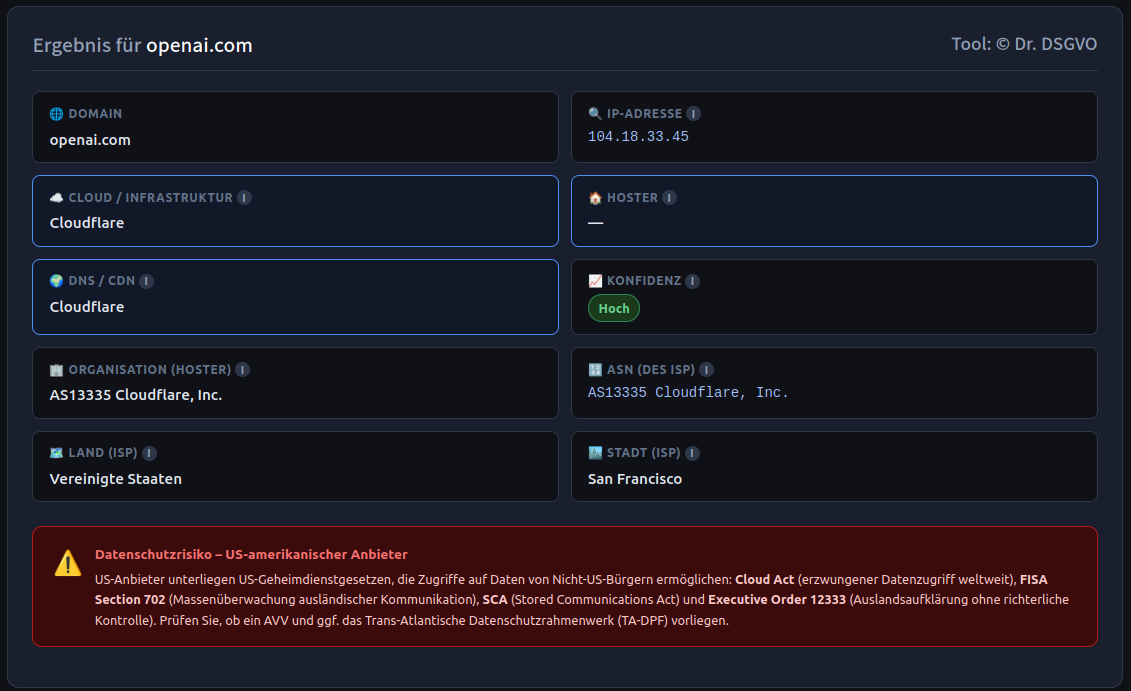

Nach Eingabe einer Webseite oder Domäne und Klick auf den „Analysieren“-Button startet das Tool die Datenanalyse. Das Ergebnis steht nach 1-2 Sekunden bereit und sieht so aus:

Wird vom Tool festgestellt, dass beim Aufruf der Webseite Daten nach außerhalb Europa bzw. dem DSGVO-Raum abfließen könnten, erscheint eine Warnung. Dabei werden verschiedene Beteiligte unterschieden, nämlich neben dem Web Hoster auch das DNS-Routing oder verwendete CDNs (Content Delivery Networks, wie Cloudflare oder Azure).

Was analysiert das Tool?

Viele glauben, wenn ein Server in Deutschland oder Europa steht, wäre alles gut. Der Serverstandort ist mehr oder weniger irrelevant! Jeder, der Zugangsdaten hat, kann von überall auf der Welt auf einen Server zugreifen, egal ob der Server in Deutschland oder auf dem Mond steht.

Deswegen unterscheidet das Tool auch Standorte, die aus IP-Adressen ermittelt werden, und rechtlichen Einheiten, deren Standort/Land der Muttergesellschaft bekannt ist.

🌐 IP-Adresse und Serverstandort

Der erste Schritt ist die Auflösung der Domain zu einer IP-Adresse. Darüber lässt sich oft schon viel erfahren: Welches Unternehmen besitzt diesen IP-Block? In welchem Land ist der Anbieter registriert?

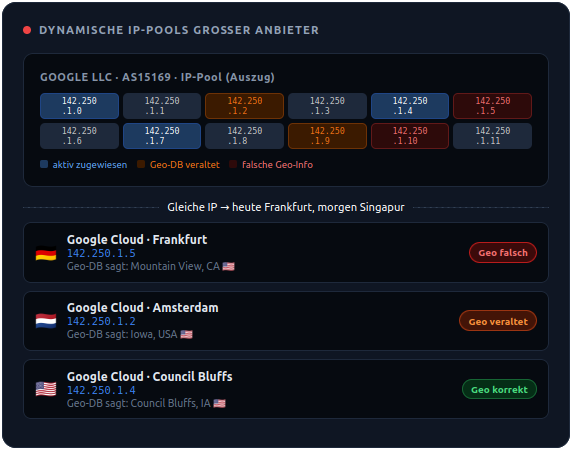

Wichtige Einschränkung: Der geografische Standort einer IP-Adresse ist kein verlässlicher Beweis für den tatsächlichen Serverstandort – besonders bei großen Anbietern wie Google, AWS oder Cloudflare. Diese Betreiber verwalten globale IP-Pools, die dynamisch verschiedenen Servern auf verschiedenen Kontinenten zugewiesen werden können.

Beispiel: IP 142.250.1.5

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

Eigentümer: Google LLC (AS15169)

Geo-Datenbank: Mountain View, CA 🇺🇸

Tatsächlich: Google Cloud · Frankfurt 🇩🇪

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

→ Geo-Information ist falsch!

Für eine belastbare Aussage zum Verarbeitungsort sollte eine vertragliche Bestätigung des Anbieters vorhanden sein.

Oft kann aus einer IP-Adresse der Serverstandort nicht ermittelt werden, wie die folgende Abbildung veranschaulicht.

Vor allem große Anbieter sind von dieser Tatsache betroffen.

Als Faustformel kann man sagen, dass die Ermittlung des Standorts aus der Netzwerkadresse heraus umso zuverlässiger ist, je kleiner der Anbieter ist und je eher er der DSGVO unterliegt.

⚡ CDN und DNS-Anbieter

Content Delivery Networks (CDNs) sind aus modernen Webseiten kaum wegzudenken – sie beschleunigen die Auslieferung von Inhalten erheblich. Datenschutzrechtlich sind sie jedoch eine eigene Kategorie von Datenempfängern und oft problematisch.

Warum ist das problematisch?

Ein CDN-Anbieter wie Cloudflare sieht jede Anfrage an Ihre Webseite – bevor sie Ihren eigentlichen Server erreicht. Er kennt IP-Adresse, Browsertyp, Standort und Zeitpunkt jedes Besuchers. Auch wenn Cloudflare europäische Server betreibt: Das Unternehmen hat seinen Sitz in den USA und unterliegt US-amerikanischen Geheimdienstgesetzen.

Außerdem nutzt Cloudflare für jede Anfrage Cookies, was wegen § 25 TDDDG (Cookie-Paragraph) problematisch sein könnte.

Cloudflare · Anycast-Routing

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

IP 104.16.0.1 ist gleichzeitig aktiv in:

🇩🇪 Frankfurt

🇺🇸 New York

🇸🇬 Singapur

...und ~300 weiteren Standorten

→ Geo-Datenbank zeigt: San Francisco

→ Tatsächlich antwortet: nächster Standort

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

Das Tool erkennt CDN-Anbieter anhand von Response-Headern (z. B. cf-ray für Cloudflare, x-amz-cf-id für Amazon CloudFront) und gibt eine datenschutzrechtliche Einschätzung.

📨 MX-Records: Wer verarbeitet Ihre E-Mails?

Ein oft übersehener Aspekt: Die MX-Records einer Domain verraten, welcher Anbieter eingehende E-Mails verarbeitet. Das ist nicht selten ein US-amerikanischer Konzern.

| MX-Eintrag | Anbieter | Sitz |

|---|---|---|

aspmx.l.google.com | Google Workspace | USA 🇺🇸 |

mail.protection.outlook.com | Microsoft 365 | USA 🇺🇸 |

mx.mailbox.org | Mailbox.org | DE 🇩🇪 |

mail.protonmail.ch | ProtonMail | CH 🇨🇭 |

mxext1.mailbox.org | Mailbox.org | DE 🇩🇪 |

Wenn ein Unternehmen Google Workspace oder Microsoft 365 nutzt, werden alle eingehenden E-Mails – auch solche mit personenbezogenem Inhalt – über US-amerikanische Server geleitet. Dies ist datenschutzrechtlich zu dokumentieren und abzusichern.

📋 WHOIS und Registrar

Der Domain-Registrar ist das Unternehmen, bei dem eine Domain registriert ist. Auch hier verarbeitet ein Dritter Daten – und auch hier kann der Sitz des Registrars datenschutzrechtlich relevant sein.

Das Tool ermittelt automatisch:

- Registrar (z. B. GoDaddy, INWX, united-domains)

- Registrierungsland

- Registrierungsdatum und Ablaufdatum

- DNSSEC-Status (Schutz vor DNS-Manipulation)

Ein abgelaufenes Zertifikat oder fehlende DNSSEC-Konfiguration kann ein Hinweis auf mangelnde technische Sorgfalt sein – und damit indirekt auf Datenschutzrisiken.

🔒 Content Security Policy: Wer bekommt Besucherdaten?

Die Content Security Policy (CSP) ist ein HTTP-Sicherheitsheader, der definiert, von welchen externen Quellen eine Webseite Ressourcen laden darf. Für den Datenschutz ist er besonders aufschlussreich: Jede in der CSP aufgeführte externe Domain ist ein potenzieller Datenempfänger.

Beispiel CSP-Analyse

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

Externe Domains in der CSP:

fonts.googleapis.com ← Google (USA)

www.google-analytics.com ← Google Analytics (USA)

connect.facebook.net ← Meta Pixel (USA)

cdn.cookiebot.com ← Cookiebot/Usercentrics (DK)

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

→ 3 von 4 Diensten in den USA!

→ Einwilligung und AVV prüfenDiese Information ist Gold wert für eine Datenschutz-Folgenabschätzung (DSFA) oder ein Verzeichnis von Verarbeitungstätigkeiten (VVT).

🔌 Offene Ports und Dienste

Das Tool scannt die öffentlich erreichbaren Ports des Servers und greift dabei auf eine öffentliche Datenbank zurück. Ein echter Portscan wird also nicht durchgeführt, um die Stabilität der gescannten Webseite nicht zu beeinflussen. Unnötig offene Ports – etwa FTP (Port 21), Telnet (Port 23) oder unverschlüsselte Verwaltungsinterfaces – sind ein Sicherheitsrisiko und können auf mangelnde technische Schutzmaßnahmen nach Art. 32 DSGVO hinweisen.

Beispiel Port-Scan

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

Port Dienst

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━

80/tcp http ✓ erwartet

443/tcp https ✓ erwartet

22/tcp ssh ⚠ Verwaltungszugang öffentlich?

21/tcp ftp ❌ unverschlüsselt!

━━━━━━━━━━━━━━━━━━━━━━━━━━━━━━Datenschutzrechtliche Einordnung: USA vs. EU

Das Tool bewertet den Serverstandort automatisch:

| Land / Region | Bewertung |

|---|---|

| 🇩🇪 Deutschland | ✅ Beste Datensicherheit – DSGVO + BDSG |

| 🇪🇺 EU / EWR | ✅ Sehr gut – DSGVO-Geltungsbereich |

| 🇨🇭 🇬🇧 🇯🇵 u. a. | ✅ Gut – EU-Angemessenheitsbeschluss vorhanden |

| 🇺🇸 USA | ⚠️ Risiko – Cloud Act, FISA 702, Executive Order 12333 |

| Sonstige Drittländer | 🔍 Prüfen – Art. 44 ff. DSGVO, nationale Geheimdienstgesetze beachten |

Problematische US-Gesetze im Überblick

Die folgenden Gesetze stehen der DSGVO entgegen und sorgen für Probleme bei der Datensicherheit mit US-Amerikanischen Anbietern.

Cloud Act (2018): Erlaubt US-Behörden, von US-Unternehmen die Herausgabe von Daten zu verlangen – unabhängig davon, ob die Daten auf Servern in Europa liegen.

FISA Section 702:

Viele Artikel in PDF-Form · Kompakte Kernaussagen für Beiträge · Offline-KI · Freikontingent+ für Website-Checks

gekennzeichnet.

gekennzeichnet.

Mein Name ist Klaus Meffert. Ich bin promovierter Informatiker und beschäftige mich seit über 30 Jahren professionell und praxisbezogen mit Informationstechnologie. In IT & Datenschutz bin ich auch als Sachverständiger tätig. Ich stehe für pragmatische Lösungen mit Mehrwert. Meine Firma, die

Mein Name ist Klaus Meffert. Ich bin promovierter Informatiker und beschäftige mich seit über 30 Jahren professionell und praxisbezogen mit Informationstechnologie. In IT & Datenschutz bin ich auch als Sachverständiger tätig. Ich stehe für pragmatische Lösungen mit Mehrwert. Meine Firma, die

Vielen Dank, durchaus hilfreich!